Informationen über Identity Management, Access Management und Föderationen.

(Federated) Identity & Access Management

DAASI International bietet umfangreiche Dienstleistungen im Bereich des Federated Identity & Access Management an. Um die Komplexität dessen verstehen zu können und einen ersten Eindruck zu gewinnen, finden Sie auf dieser Seite grundlegende Informationen über die einzelnen Bestandteile, nämlich Identity Management, Access Management und Föderationen.

Was ist Identity Management?

Identity Management (IdM) werden IT-Systeme und -Anwendungen genannt, die Informationen über die Identitäten von Nutzer*innen verwalten – und das auf Wunsch völlig automatisiert.

Aufwand und Risiko ohne ein Identity-Management-System

Sie kennen folgende Probleme?

- Es dauert zu lange, bis neue Mitarbeiter*innen einen E-Mail-Account bekommen.

- Ein ehemalige*r Mitarbeiter*in hat immer noch Zugang auf Ihre Systeme.

- Sie müssen sich für jede Anwendung ein eigenes separates Passwort merken.

- Es gibt bei Ihnen keine definierten oder nur umständliche und schlecht dokumentierte Prozesse für die Erstellung eines Benutzer-Accounts.

- Die Systemadministration bzw. der Helpdesk ist mit der Verwaltung der vielen Benutzer-Accounts überlastet (vergessene Passwörter zurücksetzen etc.).

Konventionelles Nutzermanagement speichert Mitarbeiterdaten und Benutzer-Accounts redundant in verschiedenen Datenbanken und Anwendungen, was zu zusätzlichem Verwaltungsaufwand führt.

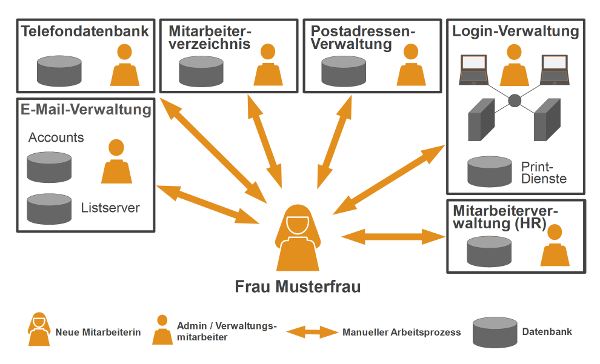

Kommt zum Beispiel eine neue Mitarbeiterin (in unserem Bild Frau Musterfrau) in eine Organisation ohne Identity Management-System, muss sie sich an verschiedene Verwaltungsmitarbeiter oder Administratoren wenden, um in diverse Datenbanken eingetragen zu werden, neue Accounts sowie Zugriff auf bestimmte Ressourcen zu erhalten.

Ändert sich bei Frau Musterfrau etwas, beispielsweise die Position, der Name, die Adresse oder Ähnliches, muss sie sich erneut an all diese Stellen wenden. Verlässt Frau Musterfrau die Organisation, müssen alle beteiligten Verwaltungsmitarbeiter die entsprechenden Zugriffsrechte schnellstmöglichst ändern. Gerade weil manuelle Prozesse zum Teil sehr langsam sind, besteht dabei ein erhöhtes Sicherheitsrisiko.

Fehlendes Identity Management führt also zu

- deutlich höherem Verwaltungsaufwand (und damit zu höheren Kosten),

- redundanten und inkonsistenten Daten sowie

- Risiken bezüglich Sicherheit und Datenschutz.

Mit Identity Management zu mehr Effizienz und Sicherheit

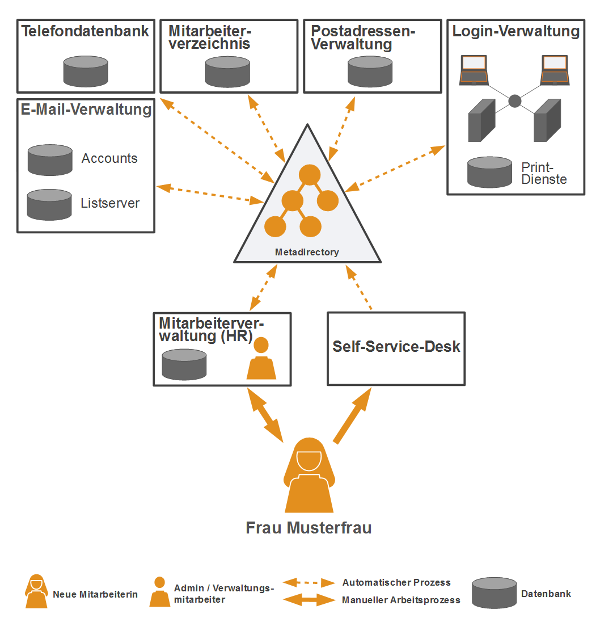

Identity Management nutzt verschiedene Technologien, um die einzelnen Systeme und Datenbanken automatisch zu synchronisieren. Dies passiert oft über einen zentralen Datenstamm, der z.B. in einem Verzeichnisdienst (in diesem Fall Metadirectory genannt) verwaltet wird.

Die Daten müssen somit nur noch an einer zentralen Stelle eingegeben und gepflegt werden. Das Metadirectory aktualisiert und synchronisiert die Daten automatisch zwischen allen angeschlossenen Quelldatenbanken und Zielsystemen.

Frau Musterfrau kann somit ihre Daten bequem an einem Helpdesk oder über die HR-Verwaltung ändern lassen. Scheidet sie aus dem Unternehmen aus, genügen wenige Klicks, um ihre Daten und Zugriffsrechte sicher zu entfernen.

Identitäten sind je nach Organisation beispielsweise Mitarbeiter*innen, Mitglieder, Gäste, Kunden, Studierende oder im Rahmen vom Internet der Dinge (Internet of Things, IoT) beziehungsweise Industrie 4.0 jedes Ding, welches über das Netzwerk kommuniziert.

DAASI International hat mit vielen unterschiedlichen Organisationsformen Erfahrung und ist in der Lage, Identity Management-Systeme flexibel in alle IT-Strukturen zu integrieren.

Vorteile: Identity Management hilft,

- Verwaltungsaufwand sowie Kosten zu reduzieren und somit Effizienz zu steigern

Zeit ist Geld. Da sich durch optimierte Arbeitsabläufe die Effektivität Ihrer Mitarbeiter*innen erhöht, wird Zeit gespart und somit Kosten gesenkt. - Konsistente Datenstämme zu etablieren sowie Sicherheit und Datenschutz zu steigern

Die Verwaltung von Daten an zentraler Stelle sorgt sowohl für übersichtliche Datenstrukturen als auch für aktuelle Datenstämme. Somit wird möglichen (Adressierungs-)Fehlern vorgebeugt, die Einarbeitung in Ihre Systeme erleichtert und Speicherkapazität freigegeben. Des Weiteren werden durch konsistente Daten die Sicherheitsrisiken in Ihrem Unternehmen minimiert. - Mitarbeiterzufriedenheit zu erhöhen

Ihre Verwaltungsmitarbeiter*innen und Admins werden durch automatisierte und übersichtliche Prozesse entlastet. Auch Ihre Mitarbeiter*innen werden es Ihnen danken, wenn Sie sich bei Änderungen nur an eine zentrale Stelle wenden müssen, wenn ihnen Accounts schnell und automatisch angelegt werden und sie sich nur noch einmal täglich für alles anmelden müssen.

Identity Management ist für alle Organisationen sinnvoll, die mit vielen Identitätsdaten arbeiten: Hochschulen, Behörden, Institutionen, Groß- und mittelständische Unternehmen, etc.

Was ist Access Management?

Der Begriff Access Management umfasst IT-Systeme, die Zugang zu Ressourcen unterschiedlicher Art verwalten. Access Management ist somit eine IT-gestützte Zugriffskontrolle auf bspw. Computer, Speicher, Dateien, Datensätze, Softwaredienste oder Anwendungen.

Sie möchten Ihre Zugriffe und Berechtigungen einfach und sicher verwalten – Access Management aus organisatorischer Sicht

Neben der technischen Implementierung sind auch organisatorische Vorüberlegungen wichtig für erfolgreiches Access Management: Sicherheitsrelevanzen und -vorschriften, Verantwortlichkeiten, Rollenmodelle, Datenschutz usw.

Dabei sollten grundsätzlich folgende Regeln formuliert werden:

- Wer hat

- auf welche Ressourcen

- welchen Zugriff

- unter welchen Umständen.

1. Wer?

Hier wird definiert, welche Person oder Identität Zugriff erhält und wie sich diese authentifizieren kann.

Zur Zuordnung werden einem Nutzer bspw. bestimmte Attribute, Gruppenmitgliedschaften oder Rollen zugewiesen, die ihm entsprechende digitale (Zugriffs-)Berechtigungen geben.

Zur Authentifizierung eignen sich verschiedene sichere Methoden wie beispielsweise Passwörter, X.509-Zertifikate, Hardware- oder SMS-Token, biometrische Verfahren oder authentifizierungsunabhängige Werte wie IP-Adressen und -Bereiche.

2. Welche Ressourcen?

Die Einsatzmöglichkeiten von Access Management sind mannigfaltig und beziehen sich auf Ressourcen von…

- … digitaler Art, wie Dateien, Verzeichnisse, Softwaredienste, Anwendungen, Datenbanken etc.

- … physischer Art, wie elektronisch geschützte Türen, Rechner, Festplatten etc.

3. Welcher Zugriff?

Die mögliche Zugriffsart ist natürlich abhängig von der Ressource. Prinzipiell geht es um unterschiedliche

- Rechte wie Lese- und Schreibrechte sowie

- Berechtigungen, verschiedene Operationen auszuführen, beispielsweise das Anlegen oder Löschen eines neuen Nutzers oder das Öffnen einer elektronisch gesicherten Tür.

4. Unter welchen Umständen?

Diese Regeln legen weitere Einschränkungen des Zugriffsrechts fest, z.B.:

- Zugriff ist nur möglich an Werktagen zwischen 8:00 und 18:00 Uhr.

- Zugriff auf eine (Text-)Ressource ist nur möglich, wenn das Erscheinungsjahr mehr als 70 Jahre zurückliegt.

- Zugriff auf eine (als Objekt gespeicherte Antrags-)Ressource ist nur möglich, wenn man nicht gleichzeitig die beiden Rollen Antraggenehmiger und Antragsteller besitzt (Separation of Duty).

- Zugriff auf den Serverraum ist nur möglich, wenn das System nicht einen Feueralarm wahrgenommen hat.

Sicherheit und Datenschutz werden erhöht

Ein gutes Access Management-System führt zu mehr Sicherheit und Datenschutz in Ihrer Organisation, was folgende Vorteile mit sich bringt:

- Schutz interner Informationen – Verschlüsselungstechnologien und ein organisiertes Zugriffsmanagement ermöglichen nur den richtigen Personen den Zugriff auf Ihre Ressourcen. Das Gleiche gilt, wenn ein Mitarbeiter Ihre Organisation verlässt, da IAM eine automatische, sofortige Zugriffssperre für ehemalige Mitarbeiter*innen bietet.

- Verbesserte Reputation – Kunden und Mitarbeiter*innen schätzen es Wert, wenn sie wissen, dass ihre Daten in Ihrer Organisation sicher sind, was zu einer höheren Reputation Ihrer Organisation führt.

- Rechtsschutz – Die vertraglich geregelte Rechteverwaltung und die digitale Rückverfolgung von Aktivitäten schützen Sie rechtlich vor möglichen finanziellen Schäden.

Access Management aus technischer Sicht

DAASI International nutzt für Access Management vor allem die Open-Source-Produkte didmos Authenticator, midPoint, OpenLDAP und Shibboleth, wobei die Standards LDAP, SAML, OpenID Connect, RBAC und XACML zum Einsatz kommen.

Was sind Föderationen?

Eine Föderation in der IT ist ein Zusammenschluss von Organisationen zu einem Vertrauensbund. Dabei behält jede Organisation ihre eigene interne Struktur, während sie bestimmte Accounts, Dienste und Ressourcen mit der Partnerorganisation teilt.

Merkmale einer Föderation

Beschließen mehrere Organisationen eine IT-Föderation einzugehen, ist es aus organisatorischer Perspektive zunächst wichtig, die folgenden Aspekte zu verstehen und zu beachten:

- Jede einzelne Organisation hat eine eigene interne Struktur.

- Zwischen den einzelnen Organisationen herrscht eine Vertrauensstellung, die durch Verträge hergestellt wird.

- Die teilnehmenden Organisationen einigen sich auf Standards zum Datenaustausch.

- Eine zentrale Stelle überwacht die Einhaltung von Standards und ggf. die Herstellung der Vertrauensstellungen durch die Verwaltung von Verträgen und Listen von Föderationsmitgliedern und Zertifikaten von beteiligten Servern.

Eine Föderation in der IT ist also im Wesentlichen ein Vertrauensbund.

Der technische Aspekt: Authentifizierungs- und Autorisierungsinfrastrukturen

Technisch betrachtet bezieht sich ein solcher EDV-Vertrauensbund auf eine organisationsübergreifende Authentifizierungs- und Autorisierungsinfrastuktur (AAI).

Eine solche AAI ermöglicht den Zugriff auf die Dienste und Ressourcen verschiedener Organisationen, ohne dass der Benutzer bei diesen Organisationen einen Account benötigt. Er authentifiziert sich immer bei der eigenen Heimatorganisation.

Für die sichere Authentifizierung der Nutzer*innen eignet sich der OASIS-Standard SAML (Security Assertion Markup Language). Diesen implementiert DAASI International mit den Open-Source-Produkten Shibboleth und SimpleSAMLphp, welche es auch ermöglichen, dass sich Nutzer*innen nur einmal pro Tag anmelden müssen, um sich für alle angeschlossenen Anwendungen zu authentifizieren (Single Sign-On genannt). Neben SAML integriert DAASI International bereits in vielen Projekten auch andere Protokolle und moderne AAI-Technologien wie OpenID Connect und OAuth2.

Die Benutzerdaten gelangen dabei über sichere Kommunikationswege, d.h. verschlüsselt und signiert, von der Heimatorganisation zum Ressourcen-Anbieter.

Die größte deutsche IT-Föderation ist übrigens die AAI des Deutschen Forschungsnetzes DFN-AAI. DAASI International hat bereits zahlreiche Kunden bei der Anbindung an die DFN-AAI unterstützt und steht Ihnen diesbezüglich bei Fragen gerne zur Verfügung.

Erfahren Sie hier mehr über die konkreten Leistungen von DAASI International im Bereich des föderierten Identity & Access Management.

Was ist Federated Identity & Access Management?

Federated Identity & Access Management (FIAM) vereint drei Disziplinen.

Die (automatisierte) Verwaltung von Identitäten des Identity Management wird unterstützt durch die sicherheitsrelevanten Technologien des Access Management – und das auf Wunsch föderiert, also über die (IT-)Grenzen einer Organisation hinaus.

Föderiertes Identity Management ist sinnvoll, wenn...

- Benutzer*innen von Organisation A auf Ressourcen von Organisation B zugreifen sollen.

- Organisation B hierfür keine neuen Accounts anlegen und pflegen möchte, um Aufwand zu vermeiden.

- Organisation B eine Zusicherung genügt, dass Benutzer*innen Mitglieder von Organisation A sind.

Reibungslose und produktive Zusammenarbeit wird ermöglicht.

Arbeiten mehrere Organisationen zusammen, kann es schnell zu Unsicherheiten, kleineren Konflikten oder vertraglichen Lücken kommen. Federated Identity & Access Management verhindert dies und bietet folgende Vorzüge:

- Geregelte Strukturen – Unklarheit über das weitere Vorgehen kann eine große Hürde für den Aufbau einer Föderation sein. Eine klare (rechtliche) Struktur und Prozessdefinition regelt alle folgenden Schritte und Standards zwischen den Organisationen.

- Vertrauensvoller Umgang – Durch vereinbartes Rechtemanagement kann jeder Kooperationspartner dem anderen bedenkenlos vertrauen und sich so auf die wesentlichen, produktiven Punkte der Zusammenarbeit konzentrieren.

- Erleichterung für alle Mitarbeiter – Da die Organisationen jeweils ihre eigenen IT-Strukturen behalten, müssen sich die Mitarbeiter*innen nicht in neue EDV-Systeme einarbeiten. Zudem ist es nicht nötig, dass sie sich weitere Logins und Passwörter merken, da sie sich mit ihren bisherigen Accounts in ihrer Heimatorganisation authentifizieren. Somit wird kein Mitarbeiter etwas gegen eine Föderation einzuwenden haben.

DAASI International ist Experte für nachhaltige (federated) Identity & Access Management-Systeme und hilft Ihnen dabei,

- ein komplett neues und nachhaltiges IAM-System in Ihrer Organisation aufzubauen.

- Ihr bestehendes IAM-System zu optimieren und zu erweitern.

- auftretende Probleme als Supportdienstleister zu lösen und/oder diese durch Monitoring zu verhindern.

- Datenschutz und -sicherheit in Ihrer Organisation zu erhöhen.

- mit einer anderen Organisation eine Föderation aufzubauen.

- Ihre Organisation in eine bestehende Föderation zu integrieren.

- Sie und Ihre Mitarbeiter*innen im IAM-Bereich weiterzubilden.

Neben anderen Open-Source-Technologien wie Shibboleth, SAML, SATOSA und OpenLDAP nutzt DAASI International ihre selbst entwickelte Produktpalette didmos. Aus sieben Modulen bestehend, verbindet didmos die fortschrittlichsten Open-Source-Technologien des Identity & Access Management zu einer starken Software-Suite, die komplett an Ihre Bedürfnisse und IT-Strukturen angepasst werden kann. Erfahren Sie hier mehr über didmos.

DAASI International betreut Kunden aus den Bereichen Forschung, Wirtschaft und Verwaltung, d.h. Hochschulen, Forschungsinstitute, Groß- und mittelständische Unternehmen sowie Behörden. Eine Übersicht über die Kunden von DAASI International finden Sie hier. Möchten Sie sich genauer über die Leistungen von DAASI International informieren, hilft Ihnen diese Seite weiter.

Sie möchten Identity & Access Management in Ihrer Organisation etablieren?

Dann steht Ihnen DAASI International gerne jederzeit als Ansprechpartner zur Verfügung.